Le contexte du projet.

Hia propose un système d’authentification innovant basé sur la résolution d’un challenge associé à une convention au lieu d’un système classique login / password.

L’objectif du projet était d’implémenter une solution d’autorisation par autorité de confiance des ressources de ses clients (VPN, sites sécurisés…).

Notre accompagnement.

• Automatisation du déploiement et de l’intégration

• Configuration d’infrastructure sur le Cloud

• Dockerisation des micro-services avec Docker et le plugin spotify

• Configuration d’un serveur Jenkins

• Déploiement des images docker dans des repos ECR

• Orchestration des conteneurs docker avec ECS

• Développement et implémentation de la shared librairies de Jenkins

Les résultats.

Les résultats de cet accompagnement sont multiples :

• Un système d’authentification innovant basé sur la résolution d’un challenge.

• Une interface d’administration dédiée permet au client d’administrer ses utilisateurs et d’en consulter les statistiques.

• Une interface d’administration permettra aux administrateurs hia d’administrer leurs clients et d’accéder aux statistiques. Cette interface est appelée hia-secure-platform

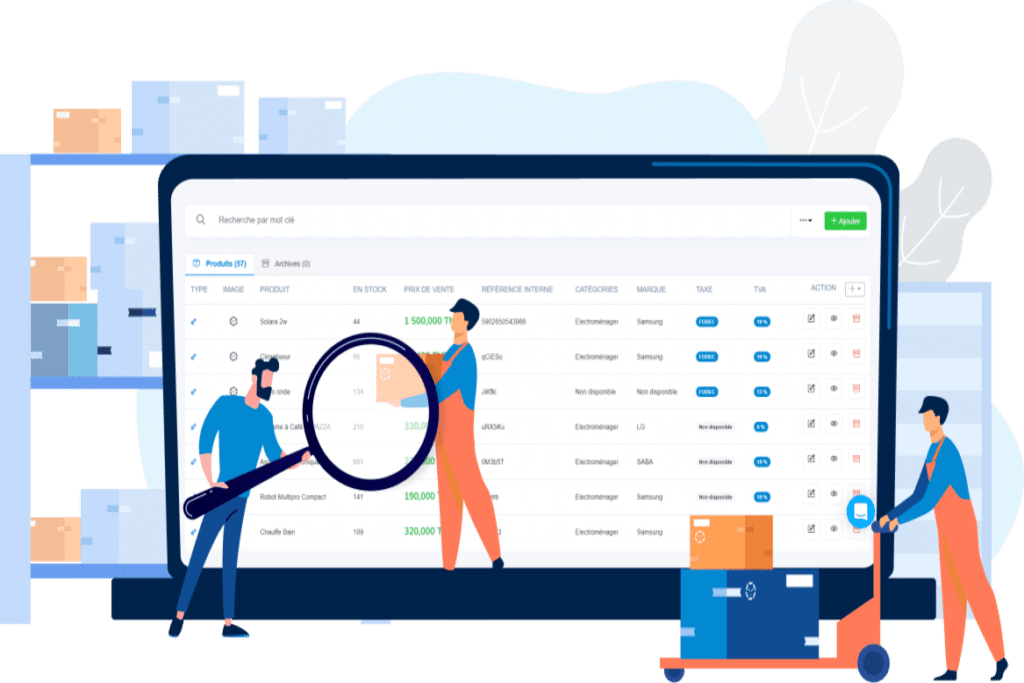

• Développement de l’outil d’administration du backoffice pour la gestion des comptes clients

• Intégration d’outils de DataViz (Kibana) pour le monitoring de la plateforme AWS et des activités (tentative de fraude, détection d’intrusion, rex de la complexité du dispositif)

• Développement d’un espace customizable par client pour gérer ses utilisateurs

• Un système d’authentification innovant basé sur la résolution d’un challenge.

• Une interface d’administration dédiée permet au client d’administrer ses utilisateurs et d’en consulter les statistiques.

• Une interface d’administration permettra aux administrateurs hia d’administrer leurs clients et d’accéder aux statistiques. Cette interface est appelée hia-secure-platform

• Développement de l’outil d’administration du backoffice pour la gestion des comptes clients

• Intégration d’outils de DataViz (Kibana) pour le monitoring de la plateforme AWS et des activités (tentative de fraude, détection d’intrusion, rex de la complexité du dispositif)

• Développement d’un espace customizable par client pour gérer ses utilisateurs